Gefälschte Doktortitel, «windige» Abschlüsse, versehentliche Falschverwendung akademischer Zertifikate – all das sind beliebte Medienmeldungen. Schadenfreude über den tiefen Fall titelanmassender Erfolgsmenschen ist immer eine sichere Karte im Spiel um die öffentliche Aufmerksamkeit.

Betrug ist nicht gleich Betrug

Das Aufpolieren von Lebensläufen ist heutzutage einfach; die Betrugsformen sind vielfältig. Zeugnisse lassen sich relativ einfach selbst fälschen, denn häufig fragen Unternehmen nicht nach Originalausfertigungen von Urkunden und in die digitalen Kopien lassen sich digitale Stempel und Siegel leicht einbauen. Oder «Freundschaftsdienste» von Mitarbeitenden in Bildungsinstitutionen zaubern die eine oder andere nicht absolvierte Prüfung mit einem exzellenten Ergebnis aus dem Hut. Im grossen Stil mischen sogenannte Titelmühlen mit. Dabei handelt es sich um Pseudo-Universitäten und Bildungsinstitutionen, die unter eigenwilligen Bedingungen Doktortitel und Diplome verkaufen – beispielsweise für die Lebensleistung statt für erbrachte Prüfungen. Die Beurkundungen wirken auf den ersten Blick echt, die angeblichen Universitäten existieren im Internet mit Homepages – nur ein Studium hat es nie gegeben. Die Schummeleien können aber auch unterschwelliger sein und einfach aus nicht korrekter Führung eines im Ausland erworbenen Diploms hervorgehen.

Kann es für diese Probleme eine technische Lösung geben? Das Thema fälschungssichere Lebensläufe ist komplex – es müsste eine ganze Reihe von Identitäten und Prozessen überprüft werden, um Lebensläufe auf ihren Wahrheitsgehalt abzuklopfen. Wir wollten von Malik El Bay, der in diesem Bereich arbeitet, forscht und an der Fernfachhochschule Schweiz doziert, wissen, ob die Blockchain-Technologie eine Rolle in der Lösungsfindung spielen könnte.

Herr El Bay, die Blockchain-Technologie erscheint mitunter wie eine Wundertüte, die für viele Identitäts- und Zertifizierungsbedarfe Lösungen parat hält. Wieso ist dies so?

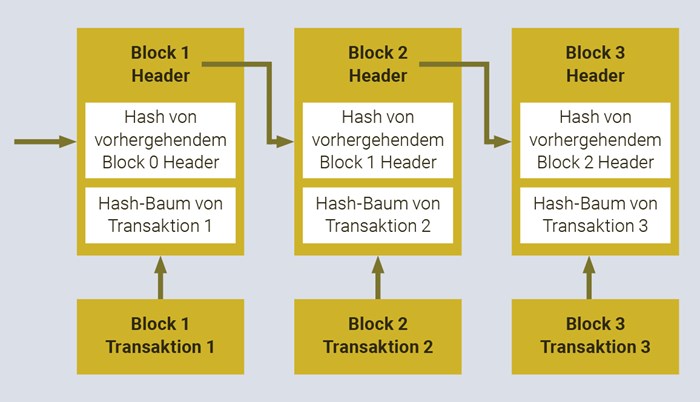

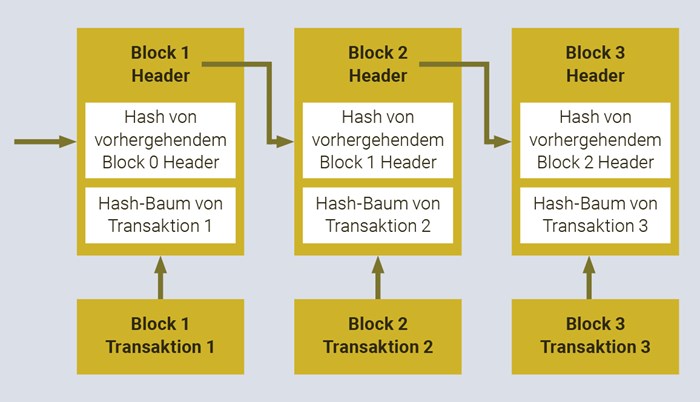

Die Basis der Blockchain-Infrastruktur ist so angelegt, dass Informationen dezentral und unveränderbar abgelegt werden können. Der Name Blockchain beschreibt es schon: Es handelt sich um eine Kette von Informationsblöcken, die über sogenannte Hashes verbunden sind. Die Dezentralität der Datenhaltung ist ein wichtiger Punkt, um die Unveränderbarkeit der gespeicherten Daten zu garantieren, da kein einzelner Akteur dies eigenständig ändern kann. Diese einfachen Programme, die mit dem dezentralen Register interagieren können, sind als Smart Contracts bekannt. Die Smart Contracts leben quasi in der Blockchain-Struktur, in der sie Freigaben, Bestätigungen oder andere Aktionen ausführen können.

Heutzutage werden Diplome noch physisch ausgegeben. Eine umfassende digitale Lösung gibt es nicht. Eine Idee ist, dass der Beweis, dass eine Person das Zertifikat wirklich erworben hat, in einer Blockchain gespeichert wird. So könnte man theoretisch die Nachweise einfach in der Blockchain ablegen und kommt zu fälschungssicheren Diplomen. Nun ist es aber nicht so simpel.

Warum nicht?

Beispielsweise gibt es die Herausforderungen mit dem Datenschutz. Eine Infrastruktur, in der personenbezogene Daten nicht gelöscht werden können, widerspricht der geltenden europäischen Datenschutzgrundverordnung. Um dies zu lösen, kann nur die Prüfsumme, die die Echtheit verifiziert, abgelegt werden. Damit sich nicht jeder selbst Zertifikate ausstellen kann, muss mit verifizierten Accounts gearbeitet werden. Verifiable Credentials and Decentralized Identifiers – so der Fachbegriff (DIDs, deutsch: verifizierbare Nachweise und dezentralisierte Identifikatoren) – werden benötigt. Es geht also um die Frage, wie Identitäten so gemanagt werden können, dass Quellen und Nachweise eindeutig und in einer dezentralen Datenhaltung zugewiesen werden können, ohne dabei den Datenschutz zu verletzen. Diese Standards werden im technischen Architekturmodell des W3C, dem World Wide Web Consortium, das für Standardisierungsfragen im Internet zuständig ist, entwickelt. Im Moment ist deren Durchdringung jedoch noch niedrig.

Wieso ist so ein Standard relevant?

Das Leben wird immer digitaler. Der Lebenslauf lebt heute eher bei LinkedIn als auf dem Papier, das man potenziellen Arbeitgebern aushändigt. LinkedIn könnte selber einen Verifizierungsservice anbieten, um die angegebenen Diplome zu überprüfen.

Dies müsste man allerdings kritisch betrachten, da die Interessen von LinkedIn nicht deckungsgleich mit den Interessen von Ausstellern und Empfängern der Diplome sind. So hat eine solche Plattform kein Interesse, diesen Dienst öffentlich zugänglich zu machen; zudem wären alle diese Informationen im Besitz des Serviceanbieters. Anders ist dies bei Diensten wie Switch, Swisscom oder Certifaction (siehe Kasten «Anbieter»): Sie bauen ein Frontend, also das, was Endnutzer und -nutzerinnen zum Ausstellen oder zum Check von Zeugnissen benötigen, aber die Logik und das Backend, die verifizieren und speichern, liegen in einem öffentlichen Protokoll. Das ist definitiv ein Vorteil, da nun eine Reihe von Anwendungen auf diese verifizierten Informationen zugreifen können und jeder die Logik einsehen und überprüfen kann.

In der Architektur spielen die Datenschutzgrundsätze eine wichtige Rolle, dazu gehört beispielsweise das Recht auf Vergessen, Anonymität, die Freiheit zu entscheiden, wer persönliche Daten sehen darf. Wichtig ist in dem Kontext das Thema SSI (Self-Sovereign Identity, deutsch: selbstbestimmte Identität), eine elektronische Identität, die allen Usern die grösstmögliche Kontrolle über ihre Daten gibt. Auch die Schweizer E-ID orientiert sich an diesem Prinzip (Richtungsentscheid Bundesrat vom 17. 12. 21). Eine gesamtheitliche Lösung im Bereich von digitalen Diplomen ist ohne eine skalierbare Identitätslösung schwierig umsetzbar. Im Zusammenhang von SSI werden derzeit an Universitäten und in der Industrie verschiedene Lösungen getestet und entwickelt.

Wie sehen Sie die Zukunft des fälschungssicheren Lebenslaufs?

Meine These ist: Es gibt in Zukunft mehrere Anbieter, die aber langfristig auf eine gemeinsame technische Basis zurückgreifen. Ich glaube, dass diese stark auf SSI aufbauen wird. Von der zentralisierten elektronischen Identität hat man sich, zumindest in der Schweiz, verabschiedet. Heute geht es bei der Einführung von IT-Systemen um Prinzipien wie Privacy by Design, also dass der Datenschutz bereits im Design der Lösung berücksichtigt wird, oder darum, die Software möglichst als Open-Source-Software zur Verfügung zu stellen, um die Funktionsweise transparent aufzuzeigen.

Je mehr das Thema Identitätsmanagement reift, umso mehr kommt man in die Richtung einer Architektur, in der fälschungssichere Lebensläufe einmal Realität werden können?

Vielleicht fälschungssicherer. Absolute Sicherheit gibt es nicht. Eines der Probleme sind ja die sogenannten Titelmühlen, die einem Promotionen in allem Möglichen zertifizieren. Man muss überlegen, wo genau das Problem liegt, für das hier eine Lösung gesucht wird. Wird mit den Diplomen gefälscht? Oder eher mit Fähigkeiten, die man nicht hat? In meiner Erfahrung sind es bei Bewerbungen eher die Peer-to-Peer-Referenzen, die aussagekräftig sind. Man sollte sich im Recruiting vielleicht einmal Gedanken machen, was ein Diplom überhaupt aussagen kann.

Trotzdem gibt es das Bedürfnis nach interpretationsfreier Information über formale Abschlüsse, die eine gewisse Vergleichbarkeit der formalen Qualifikation herstellt.

Dafür ist die digitale Verifizierbarkeit von Diplomen sicherlich ein Sicherheitsfortschritt.

Gäbe es Alternativen zum Thema Blockchain?

Die Blockchain kann als globaler Standard verstanden werden. Die Universität ist die Instanz, wenn es um Diplome geht, die man zurzeit nicht dezentralisieren kann. Der Herausgeber ist die Quelle und muss auch in einem dezentralen System diese Funktion einnehmen können. Entsprechend könnte jede Universität ihre eigenen Systeme entwickeln. Eigene Datenbanken führen die Universitäten ja bereits heute. Die Herausforderungen für die Industrie würden so um einiges komplexer werden. Stellen Sie sich vor, die ETH Zürich würde ein anderes System benutzen als die Universität Bern und die Universität in Genf nochmals ein anderes. Als personalverantwortliche Person, müssten Sie für die Überprüfung von jedem Diplom einen anderen Prozess verwenden.

Und wie umschifft man das Problem mit den Titelmühlen?

Ein systemisches Problem lässt sich nicht mit Technologie lösen. Dazu gehören die Titelmühlen. Dieser betrügerischen Institutionen muss man sich im HR bewusst sein. Blockchain kann nicht alle Probleme in der Industrie lösen, vor allem keine systemischen. Da braucht es einen Austausch unter den HR-Verantwortlichen. Eine automatisierte Überprüfung von Zertifikaten und auch eine Blacklist liesse sich jedoch technisch umsetzen.

Was glauben Sie, wie weit weg sind wir von einer ausgereiften Lösung?

Es gibt derzeit viele Pilotprojekte, das ist ein gutes Zeichen. Es wird noch Erfahrungen in der Industrie benötigen. Die genannten Standards und auch die Blockchain-Technologie selber müssen weiter reifen. Im Kleinen sieht man vielversprechende Ansätze und Angebote. Daraus werden branchenübergreifende Lösungen erwachsen. Jetzt kann man sich noch in die Entwicklung einbringen und die Lösungen auch als Nutzende mitformen. Zudem stellt sich die Frage, wie digitalisiert heute rekrutiert wird. In meinem Bereich wird heute der Twitter- oder der Github-Link geschickt, der ausweist, welche Projekte man gemacht und was man dazu beigesteuert hat. Das ist bei Ärzten und Juristen natürlich anders. Sicher wird es neue Systeme geben, die andere Ausweise über Tätigkeiten und Erfahrungen hervorbringen als die heute üblichen Referenzsysteme.

Wie funktioniert Blockchain?

Kurz gefasst

Die Technik hinter Blockchain ist recht komplex, das Konzept dafür leicht nachvollziehbar: Durch die Verteilung von Informationen in Form zusammenhängender Ketten in einem Netzwerk wird sichergestellt, dass nur autorisierte Nutzerinnen und Nutzer mit entsprechenden digitalen Schlüsseln Veränderungen an dieser Information vornehmen können, die dann ebenfalls dokumentiert werden.

Im Detail

Die Blockchain-Technologie sollte vor allem Themen der Transaktionssicherheit und des digitalen Identitätsmanagements lösen. Es wurden verschiedene Funktionsprinzipien zu einer technischen Lösung kombiniert, die als Blockchain-Technologie bezeichnet wird. Im Detail unterscheiden sich allerdings verschiedene Blockchain-Technologien. Ihre Bedeutung für die digitale Sicherung von Eigentumsrechten und die kosteneffiziente Abwicklung von Transaktionen stellt wesentliche Wirtschaftsfaktoren dar, sodass Blockchain-Technologien inzwischen globale Standards darstellen. Dabei sind Gegenstände von Transaktionen nicht nur finanzielle Beträge, sondern es kann sich auch um immaterielle Eigentums- bzw. Zugangsrechte jeder Art handeln, beispielsweise Nutzungsrechte, Verwertungsrechte, Zugangscodes zu physischen Entitäten wie Gebäuden, Fahrzeugen oder Daten. Weitere Beispiele sind Stimmrechte oder Zertifikate und sonstige Bescheinigungen. Akteure in Blockchain-Transaktionen können neben Menschen auch Maschinen oder Dinge sein, die Informationen in Netzwerke einspeisen, das sogenannte Internet of Things (IoT) – eine Kurzumschreibung für Maschine-zu-Maschine-Kommunikation.

Funktionsprinzipien der Blockchain

Datenstruktur: Eine Blockchain ist eine Art Dokumentation von Transaktionen mittels miteinander über Hashes verbundene Datenblöcken; dabei handelt es sich um berechnete Ziffernfolgen oder Prüfsummen. Die Hashes des vorangegangenen Blocks werden jeweils im aktuellen Block aufgenommen, was dafür sorgt, dass jede einzelne Transaktion beim ersten Block, dem Genesis-Block, beginnend, als Historie unveränderbar gespeichert und nachprüfbar wird (siehe Grafik).

Netzwerk: Die Daten werden von einem möglichst dezentralen Netzwerk abgesichert, in dem viele Knoten Kopien der Daten hosten. Abgesichert wird diese Dienstleistung mit Kryptowährung, mit der sie honoriert wird. Sogenannte Konsensbildungsalgorithmen (z.B. «Proof-of-work», «Proof of Stake» u.a.) werden benutzt, um weitere Daten in die Blockchain zu schreiben. Sie sorgen für deren Validierung. Dies passiert in bestimmten Netzwerkknoten; dabei kann es sich um spezielle Computer mit hohem Energiebedarf handeln oder bei moderneren Konsensmechanismen wie «Proof of Stake» um einen einfachen Laptop, der durch das Hinterlegen von Kapital abgesichert wird. Diese Dienstleistung wird wiederum über die native Kryptowährung der entsprechenden Infrastuktur finanziell kompensiert.

Pseudonymität: Transaktionen werden mittels eines Public-Key-Verschlüsselungsverfahrens (oder asymmetrische Kryptographie) durchgeführt, bei dem einzelne User ihre öffentlichen (digitalen) Schlüssel (Abfolge von Zeichen) den Transaktionspartnern übermitteln. Absender benutzen ihren privaten Schlüssel, um Transaktionen freizugeben. Dabei muss die Identität in der Regel nicht offengelegt werden, jedoch sind die öffentlichen Schlüssel bekannt, weshalb man von Pseudonymität spricht.

Dezentralität: Die Blockchain, in der alle Transaktionsvorgänge zwischen Nutzern gespeichert sind, wird nicht zentral gehostet, sondern von einem Netzwerk verwaltet und kontrolliert. Damit liegen alle Daten mehrfach vor und zentrale Angriffspunkte, wie es sie bei zentral gehosteten Datenbanken gibt, sind eliminiert. Also ist die Blockchain im Prinzip öffentlich – wenn auch anonymisiert. Für diese Peer-to-Peer-Netzwerke existieren unterschiedliche Grade der Öffentlichkeit (zugangsbeschränkte Konsortien, private, halbprivate und öffentliche Blockchains).

Unveränderbarkeit: Die Verteilung der Blockchain in einem Peer-to-Peer-Netzwerk stellt sicher, dass manipulierte Blocks als Fälschung entdeckt werden, da bei jedem Teilnehmer des Netzwerks Kopien existieren, die transparent sind. Ein manipulierter Block würde die Blockchain unterbrechen. Die Manipulation einer Blockchain ist theoretisch denkbar, praktisch aber kaum möglich.

Smart Contracts erfüllen Verträge oder Äquivalentes automatisiert. Wenn eine bestimmte Transaktion zwischen zwei Parteien abgeschlossen ist, kann eine weitere Transaktion mithilfe dieses Smart Contracts automatisiert durchgeführt werden. Damit kann in Form von ausführbaren Programmen Intelligenz in die Blockchain eingebaut werden.